im钱包苹果最新版下载

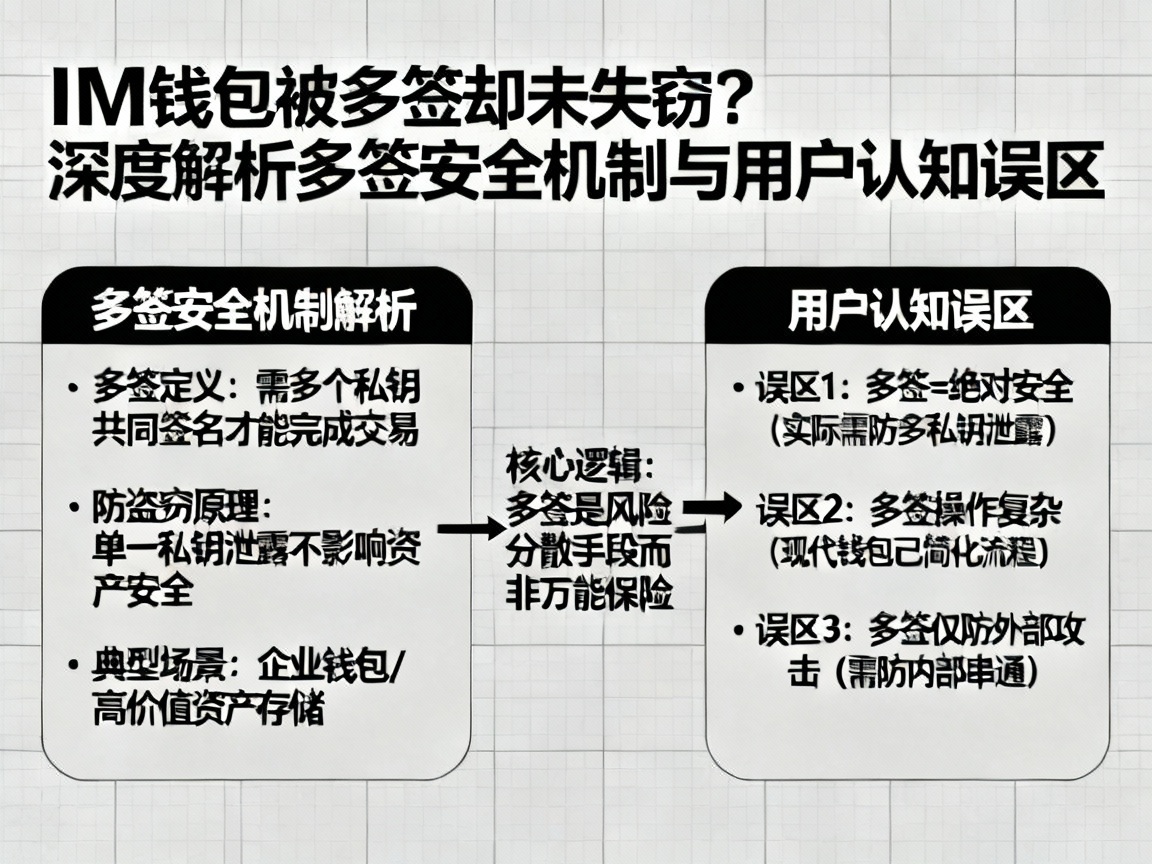

IM钱包被多签却未失窃?深度解析多签安全机制与用户认知误区

在加密货币的世界中,资产安全始终是用户最核心的关切,一个关于“IM钱包被设置为多签但资产未被盗”的案例在社群中引发了广泛讨论与困惑,许多人的第一反应是:“多签钱包不是更安全吗?怎么会被‘多签’?既然被多签了,为何又没被盗?” 这一看似矛盾的现象,恰恰揭示了普通用户对多签技术原理、应用场景以及安全边界存在的普遍认知盲区,本文将深入剖析多签钱包的工作机制,解释上述现象背后的多种可能性,并借此探讨如何真正构筑个人数字资产的安全防线。

多签钱包:不只是“多重签名”那么简单

我们需要正本清源,理解什么是多签钱包,多签,全称多重签名,是一种需要多个私钥授权才能完成交易的技术,一个常见的配置是“M-of-N”模式,即总共存在N个私钥,至少需要其中M个私钥签名,交易才能生效,一个2-of-3的多签钱包,有三个管理权限,任何交易需至少其中两人同意。

多签的核心价值在于:

- 分散风险:单点失效风险降低,一个私钥丢失或被盗,资产不会立即失控。

- 共同管理:适用于团队金库、家庭信托或需要多人监督的场景。

- 提升信任:在托管、交易中介等场景,多签可以约束单方行为,增加透明度。

“IM钱包被多签”这个表述本身可能隐含了两种截然不同的情况,这也是导致混淆的根源。

场景拆解:“被多签”的两种可能真相

用户主动、知情地创建或加入了多签钱包。 这是多签设计的正常应用,用户自己(作为N个权限方之一)与信任的伙伴(如家人、商业伙伴)或设备(如另一部手机、硬件钱包)共同管理一个多签地址,钱包并非“被”多签,而是“主动采用”多签,资产安全取决于所有权限持有者的安全实践,如果所有私钥保存得当,自然“未被盗”。

用户不知情或非自愿地,其控制的单签钱包权限被变更为多签模式。 这才是通常语境下令人担忧的“被多签”,理论上,一个已存在的、由单一私钥控制的钱包地址,其底层权限结构是无法被外部直接更改为多签的,因为地址的生成源于特定的公私钥对或多签脚本,更可能的情况是:

- 私钥/助记词已泄露,攻击者“另起炉灶”:攻击者获取了用户的原始私钥或助记词后,并未立即转走资产(可能为了等待更大余额或避免立即触发警报),而是以用户资产所在的地址为“目标”,创建了一个新的、攻击者控制多数权限的多签合约,并试图诱导或欺骗用户将资产转移到这个“伪装”的多签地址,如果用户未上当,资产仍在原单签地址,则表现为“被设计了多签陷阱但未实际损失”。

- 恶意代币或虚假授权(Approval)陷阱:用户可能在不经意间授权(Approve)了某个恶意合约极高的权限,该合约可能包含能将用户资产转移到某个多签合约的逻辑,但触发这一转移需要满足特定条件(如调用某个函数),而攻击者尚未触发或条件未满足,资产在合约层面已暴露在风险下(“被多签”规则锁定),但尚未发生实际转移(“未被盗”),这属于极高危状态。

- 钱包前端界面或信息误导:某些恶意DApp或钓鱼网站可能会伪造界面,显示用户的地址“属于”一个多签合约,制造恐慌,诱骗用户进行“安全升级”等操作,从而窃取信息或资产,链上地址属性并未改变。

- 社交工程与权限混淆:用户可能被诱导,将自己列为某个多签钱包的签名者之一,但该钱包的其他控制权在攻击者手中,用户误以为拥有控制权,实际上资产可能随时被其他签名者联合转移。

在“IM钱包被多签又没被盗”的案例中,若排除用户主动设置的情况,上述第1点和第2点的可能性最高,尤其是第2点,近年来已成为DeFi领域最常见的安全威胁之一,用户签署了一个看似无害的授权交易,实则将资产处置权拱手让人,资产在链上合约逻辑里已处于“准丢失”状态,只是窃取行为尚未发生。

安全警示:为什么“未被盗”不等于“安全”

“资产还在”的表象可能让人麻痹,但上述情况二中的任何一种,都意味着安全防线已被洞穿。

- 对于情况二(1):你的私钥已暴露,资产如同放在上了锁但钥匙已被复制的保险箱里,随时可能被取走,攻击者按兵不动可能是在“养肥再杀”。

- 对于情况二(2):你已授予恶意合约“无限取款权”,资产如同放在保险箱里,但你把保险箱的备用钥匙和取款指令给了陌生人,他随时可以凭指令取走,这是极其紧急的安全事件。

- 对于其他情况:也均意味着用户已经历了高风险交互或信息泄露。

即使资产暂未移动,也应立即进入最高级别的应急处理状态。

应急处理与根本性防护策略

一旦怀疑或确认“被异常多签”或“授予危险授权”,应立即:

- 转移资产:最优先、最核心的操作,如果私钥可能泄露(情况二(1)),立即使用一个全新、离线生成助记词的钱包,将受影响地址上的所有资产快速、一次性转移至新地址,务必确保新地址的私钥从未接触过网络。

- 撤销恶意授权:针对情况二(2),使用区块链浏览器(如Etherscan的Token Approval功能)或专门的授权检测工具(如Revoke.cash、Debank等)检查并逐一撤销所有不必要的、尤其是针对不明合约的高额授权。

- 彻底弃用旧地址:完成资产转移和授权清理后,永久停止使用已泄露或涉险的地址和对应的私钥/助记词。

- 全面排查:检查相关设备是否存在恶意软件,回忆近期交互过的所有DApp、链接、签署过的所有交易,找出漏洞来源。

长远来看,构建坚实的安全习惯才是根本:

- 助记词/私钥的绝对离线:写在物理介质上,远离网络摄像头、云端存储。

- 硬件钱包隔离:大额资产务必使用硬件钱包,并进行多签配置(如2-of-3,将密钥分存于家、银行保险箱等不同安全地点)。

- 审慎授权:每次签署交易前,务必仔细核对合约地址、授权金额(避免无限授权)、交互内容,对不明来源的DApp保持高度警惕。

- 信息隔离:不同平台使用不同密码,警惕钓鱼链接和虚假客服。

- 持续教育:紧跟安全动态,理解智能合约交互、授权机制等基础知识。

“IM钱包被多签又没被盗”并非一个灵异事件,而是数字资产管理复杂性和安全威胁隐蔽性的现实映射,它警示我们,资产安全不仅在于私钥是否保管妥当,更在于每一次链上交互是否审慎,对合约权限是否有清晰的认知,在区块链这个代码即法律、交易不可逆的世界里,安全是一个动态的、需要持续学习和警惕的过程,资产暂时安然无恙,或许是幸运,或许是暴风雨前的宁静,唯有透过现象看清技术本质,将正确的安全实践内化为本能,才能在这场与潜在攻击者的持久博弈中,真正守护好自己的数字财富,真正的安全,源于对风险最深切的敬畏和最周全的准备。

相关文章

- 当加密钱包开始显示图片,Web3身份表达的一次静默革命

- 快慢之间,imToken交易速度的迷思与真相

- 手把手教你用imToken投资以太坊,从小白到高手的完整指南

- im钱包可以存狗狗币吗?一文详解兼容性、操作指南与安全策略

- 轻松激活imToken地址,一篇说透数字钱包的创建、备份与安全实战指南

- 数字资产自救指南,用私钥找回IM钱包密码的全流程详解

- imToken实现,如何用代码建造一座容纳数字资产的诺亚方舟?

- 手把手教你在苹果设备上安装imToken钱包,从下载到安全使用的完整指南

- 钱放imToken真的安全吗?一文揭秘数字资产钱包的真相与避坑指南

- IM钱包收款地址,你必须知道的数字门牌安全指南,别让财富走错门!

发表评论

评论列表

- 这篇文章还没有收到评论,赶紧来抢沙发吧~